لماذا تعد Multisig ضرورية لأي شخص يؤمن بعملة البيتكوين

يجب على أي شخص لديه كمية غير تافهة من البيتكوين أن يفكر في الأمان متعدد التوقيعات ، بما في ذلك كيفية التخفيف من الهجمات المحتملة.

هذا افتتاحية رأي بقلم أنانت تاباديا ، مهندس كمبيوتر ومساهم في مشاريع بيتكوين للحراسة الذاتية حافظة البيتكوين و محفظة سداسية.

يوفر الأمان متعدد التوقيع ، أو “multisig” ، مجموعة مختلفة من ضمانات الأمان عن الحلول ذات التوقيع الفردي (مفرد). على الرغم من أنني أعتقد أن singlesig هو شكل رائع من أشكال الحفظ عندما يبدأ المرء للتو في استخدام البيتكوين أو إدارة كميات صغيرة ، في رأيي ، يجب على أي شخص لديه كمية غير تافهة من البيتكوين على المدى الطويل تقييم خيار multisig.

تعريف Multisig

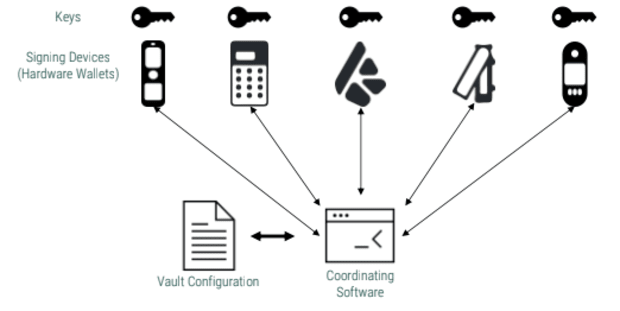

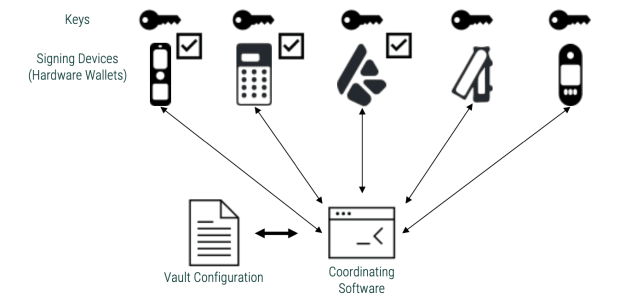

من الضروري فهم ما نعنيه بكلمة “المحفظة” قبل أن أضع حالتي لنوع ما مقابل نوع آخر. يشار إلى محفظة multisig على أنها “قبو” في تطبيقات مثل Bitcoin Keeper و Blue Wallet ، بينما يشير البعض إليها أيضًا باسم “المنسق” أو “برنامج التنسيق”. إنها في الأساس محفظة يمكنها التحدث إلى أجهزة توقيع متعددة والتنسيق بينها لتوقيع المعاملات (بشكل عام باستخدام تنسيق PSBT). في المقابل ، تتحدث محفظة Singlesig إلى موقع واحد فقط. غالبًا ما تكون محفظة Singlesig هي أيضًا علامة التوقيع ، مما يعني أن المفاتيح ساخنة.

لذلك ، فإن سطح الهجوم المكشوف بسبب محفظة وخزينة مفردة متشابه لأن كلاهما لهما أدوار متشابهة. إن وجود جهاز توقيع في كلتا الحالتين يضيف إلى الأمان ويقدم أسطح هجوم جديدة.

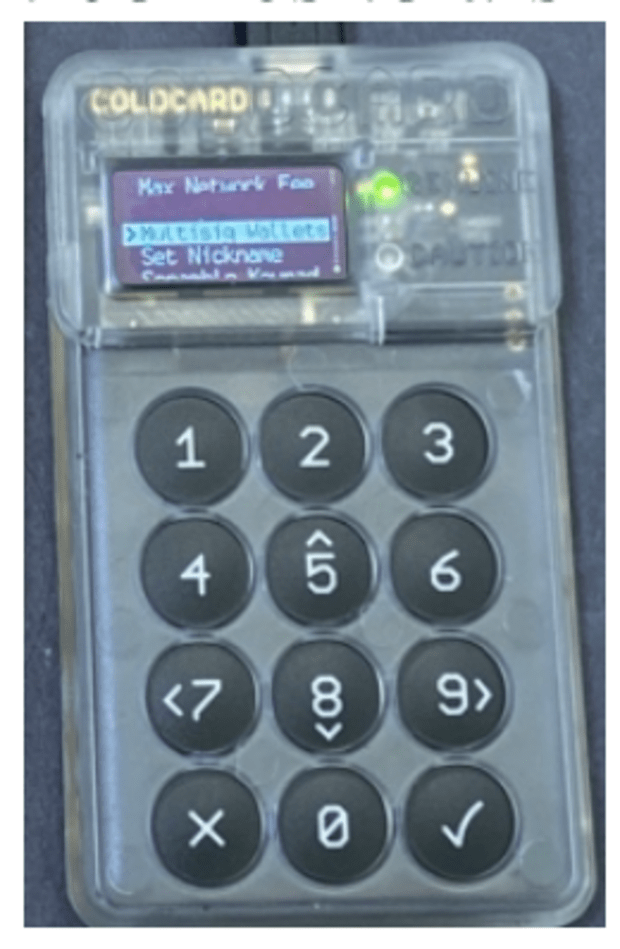

غالبًا ما يشار إلى multisig باسم “m-of-n” ، حيث تحتاج إلى “m keys out of n” للتوقيع على معاملة. يعد واصف الإخراج أو إعداد multisig الآمن من Bitcoin (BSMS) تنسيقًا يستخدم لتحديد تكوين multisig. يمكن استخدام هذا لإعادة إنشاء الإعداد الخاص بك على المنسقين الآخرين أو لتسجيل multisig مع أجهزة التوقيع.

اعتبارات لحراسة البيتكوين

تقليل الثقة

تتمثل المزايا الواضحة لوجود موقعين متعددين في تقليل نقاط الفشل الفردية وزيادة التكرار في الإعداد الخاص بك. بمساعدة الأمثلة الشائعة للهجمات على multisig المدرجة أدناه ، سأشرح سبب إمكانية تطبيق هذه الهجمات ، حتى مع الحجز الفردي. ومع ذلك ، مع multisig ، يمكنك تقليل الثقة في أي كيان واحد حيث يتم تضمين العديد من الكيانات.

الجهد التشغيلي

يمكن أن يكون إعداد واستخدام multisig عمليًا أكثر استهلاكا للوقت ويتضمن المزيد من المزالق إذا لم يتم بشكل صحيح. لذلك ، أوصي بأن يفكر المستخدمون في multisig فقط في HODLing طويل الأجل ، حيث لا يتم توقع المعاملات المنتظمة.

إعداد التكاليف

يمكن تحقيق multisig قوي متعدد البائعين (مثل واحد مع ثلاثة من خمسة) في أي مكان يتراوح بين 250 دولارًا و 600 دولارًا. لذلك ، إذا كان لديك حوالي 0.5 BTC (حوالي 11000 دولار في وقت كتابة هذه القطعة) ، فإن إنفاق أقل من 10 ٪ على تأمينها ليس فكرة سيئة ، لأن قيمة Bitcoin هذه يمكن أن ترتفع بسرعة كبيرة.

كما أن تكاليف أجهزة التوقيع تقلص أيضًا ، على سبيل المثال ، Tapsigner من Coinkite. بالإضافة إلى ذلك ، يمنحك استخدام المفاتيح البرمجية غير القائمة على الأجهزة خيارات بدون تكلفة ، ولكن لا يوصى باستخدامها لأكثر من مفتاح واحد في إعداد multisig.

التخفيف من حدة الهجمات الشائعة

سأنظر الآن في بعض الهجمات التي يمكن أن تحدث إذا حاول منسق مفتاح الحضانة التصرف بشكل ضار. بعد ذلك ، سأشرح كيف أن هذا لا يختلف عن التهديدات في إعداد مفرد وما الذي يمكن أن تفعله محافظ multisig للتخفيف من هذه المخاطر. تقع المسؤولية النهائية حتمًا على عاتق المستخدم للتأكد من أنه يتخذ الخطوات المناسبة ، كما هو مقترح أدناه.

عنوان الاستلام الخاطئ

الهجوم الأكثر مباشرة الذي سأحدده هو الهجوم الذي يحاول فيه المستخدم تلقي الأموال ، ويعرض تطبيق المنسق عنوان المهاجم بدلاً من ذلك. في مثل هذه السيناريوهات ، لا يزال بإمكان البرنامج إظهار أن الأموال قد تم تلقيها في المكان الذي قصده المستخدم. هذا الهجوم ممكن نظريًا مع أي محفظة فردية لأن المستخدم يعتمد على المحفظة لإنشاء عنوان له. لا توجد طريقة لاشتقاق العناوين يدويًا من عبارة الاسترداد المكونة من 12 أو 24 كلمة.

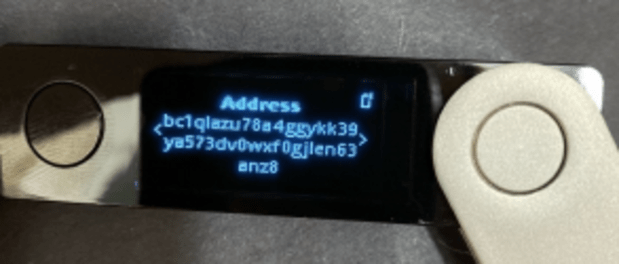

في حالة وجود محفظة multisig ، يمكن التخفيف من ذلك عن طريق التحقق من العنوان الموجود على أجهزة التوقيع حيث تم تسجيل multisig. يمكنك أيضًا استخدام برنامج تنسيق آخر ، واستيراد نفس التكوين والتحقق من العنوان بهذه الطريقة.

استبدال عنوان الإرسال إلى

كما في سيناريو الهجوم السابق ، يمكن لمنسق multisig استبدال العنوان الذي تحاول إرسال الأموال إليه أثناء إنشاء PSBT. لن يكون الوضع مختلفًا في حالة وجود محفظة فردية عادية.

للتخفيف من هذه المخاطر ، يُنصح المستخدم دائمًا بالتحقق من العنوان الموجود على أجهزة التوقيع. نظرًا لأن أجهزة التوقيع توقع المعاملة التي تحتوي على عنوان المستلم (بتنسيق PSBT) ، فستظهر العنوان الذي يوقعه. ما لم يكن هناك بعض التواطؤ بين تطبيق المنسق وأجهزة التوقيع ، فهذه طريقة ممتازة لتقليل الثقة في أي منها.

تغيير عنوان التغيير

الهجوم الأقل وضوحًا هو الهجوم الذي يستبدل فيه تطبيق المنسق عنوان التغيير في معاملتك. هذا يعني أن التغيير من المعاملة سينتقل إلى عنوان المهاجم. على عكس عنوان الإرسال إلى ، قد لا يتحقق المستخدم من عنوان التغيير عند إرسال الأموال ، مما يجعل هذا الهجوم أقل وضوحًا. مرة أخرى ، لا يوجد فرق عندما يتعلق الأمر بحل مفرد.

هذا هو المكان الذي يكون فيه تسجيل multisig على أجهزة التوقيع ضروريًا للغاية. إذا تم التسجيل ، فلن يقوم جهاز التوقيع بالتوقيع على المعاملة إذا لم يحدد عنوان التغيير.

تعديل التسجيل

نظرًا لأن المنسق أيضًا ينسق خطوة التسجيل ، فقد يتم تسجيل multisig مختلفة بحيث يتحكم المهاجم في “n” أو مفاتيح أكثر. في هذه الحالة ، لن يتمكن جهاز التوقيع من تحديد عنوان الاستلام أو تغيير العنوان بشكل صحيح. سيرى المستخدم نفس عنوان تلقي (المهاجم) على جهاز التوقيع أيضًا ، وسيتم تمرير عنوان التغيير على النحو الصحيح بواسطة جهاز التوقيع حيث لا توجد طريقة للتأكد مما إذا تم تغيير أدوات التمام الأخرى أم لا.

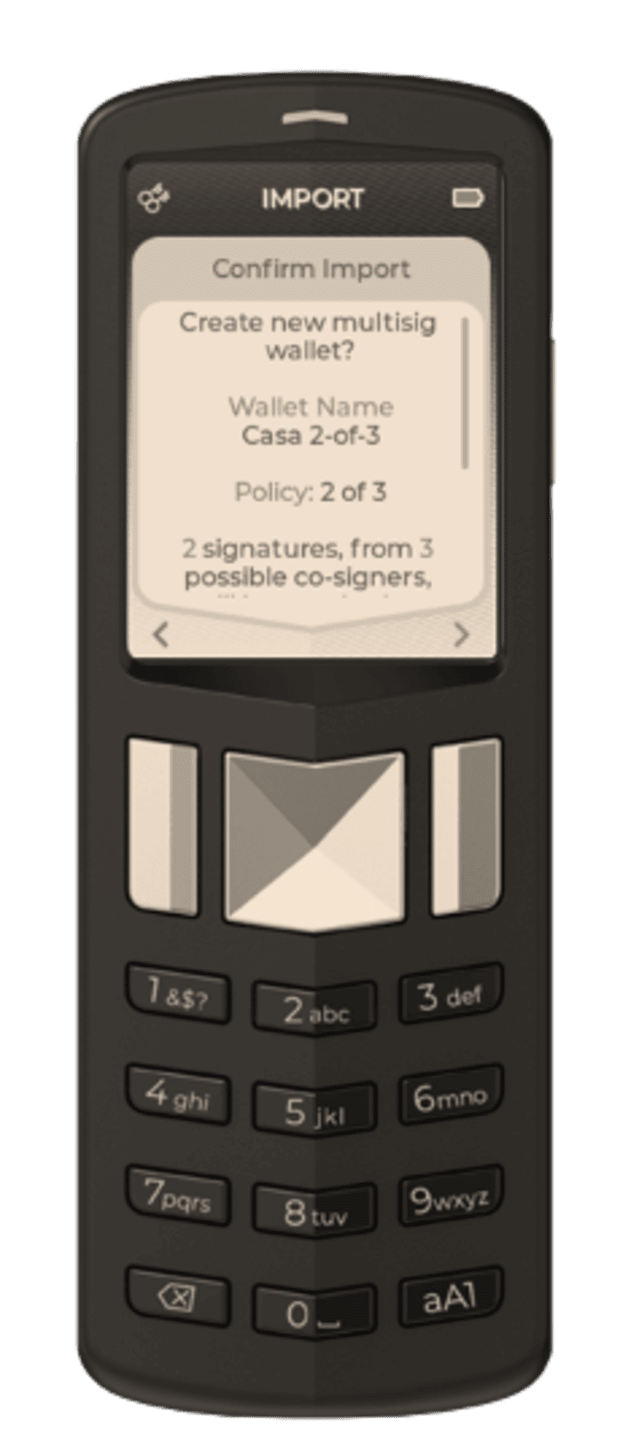

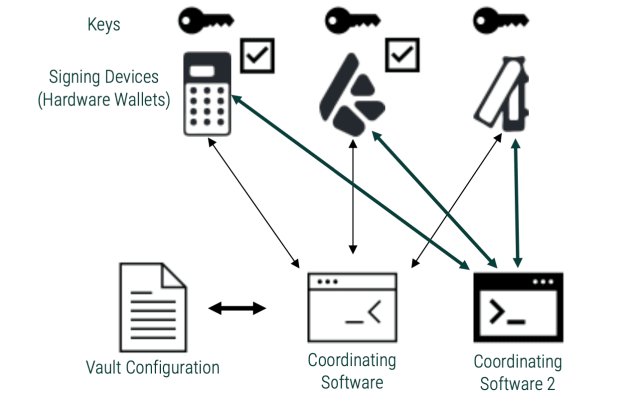

لذلك يوصى بوجود أجهزة مسجلة “n” في الإعداد الخاص بك. علاوة على ذلك ، فإنك تؤكد تفاصيل الإعداد على جميع هذه الأجهزة أثناء التسجيل. هناك طريقة أخرى للتحقق من التسجيل الصحيح وهي إعداد نفس multisig على برنامج المنسق الآخر والتحقق مما إذا كان يعرض التفاصيل الدقيقة.

لذلك ، يمكن أن يكون لديك multisig مع جهاز توقيع قبو تسجيل واحد واثنين من التوقيعات العمياء. كرر نفس العملية مع منسق آخر. الآن ، تحقق من التكوين على كل من المنسقين وجهاز التوقيع متعدد التوقيع. يمكنك إضافة المزيد من المنسقين إلى المزيج لاستبعاد التواطؤ.

هجوم الفدية

يشبه هذا النوع من الهجوم النوع المذكور أعلاه ، لكن المهاجم يتحكم في عدد أقل من مفتاح “n” ، لذلك لا يمكنه التحكم في الأموال. ولكن في حالة فقدان بعض المفاتيح ، يمكن للمهاجم أن يحتجزك للحصول على فدية ، لأنك الآن ليس لديك الحد الأدنى من النصاب القانوني المطلوب. يمكن أيضًا تنفيذ هذا الهجوم عن طريق إدخال المفتاح ، حيث تتم إضافة أدوات cosigners إضافية إلى الإعداد. هذا له نفس تأثير استبدال بعض أدوات التمام.

مرة أخرى ، التحقق من تفاصيل cosigner على العديد من المنسقين الذين يحتاجون إلى التسجيل سيقلل من فرص هذه الهجمات.

استخدام حفظ Multisig لبيتكوين الخاص بك

للتكرار: إن وجود حد أدنى من أجهزة التوقيع متعددة التوقيع المسجلة والتحقق من تفاصيل المعاملة (عندما يتعين عليك إجراؤها) سيكون قاعدة جيدة عند استخدام multisig.

عند التحقق من العناوين أو تفاصيل إعداد الخزنة ، لا تتحقق فقط من بداية السلسلة ونهايتها ، فقد يكون للمهاجم سلسلة متشابهة المظهر.

يعد التحقق مما إذا كان تطبيق الحضانة مفتوح المصدر ومراجعة الكود الخاص به (إن أمكن) فكرة جيدة أيضًا للبعض. يضمن دعم المعايير المشتركة مثل BSMS و PSBT إمكانية نقل الإعداد أو المعاملة المتعددة إلى تطبيقات أخرى للتحقق منها.

أعتقد أيضًا أنه لا يمكن لأحد أن يخطئ في اختبار الإعداد. بمجرد أن يكون لديك multisig جاهزًا ، قم بتكرار الإعداد على المزيد من المنسقين. احصل على مبلغ صغير على أحد التطبيقات وأرسل جزءًا منه من تطبيق آخر. تأكد من أن الأرصدة تنعكس بشكل مناسب عبر جميع المنسقين بعد كل خطوة.

المراجع وقراءات إضافية:

- “10x Security Bitcoin Guide”

- “مدى عدم أمان جميع إعدادات Multisig لمحفظة الأجهزة الشخصية تقريبًا”

هذا منشور ضيف بواسطة Anant Tapadia. الآراء المعبر عنها خاصة بها تمامًا ولا تعكس بالضرورة آراء BTC Inc أو Bitcoin Magazine.